通過基于網絡的防火墻保護工業物聯網

許多工業物聯網系統有敞開的門,造成意想不到的漏洞。

開放式通信協議可以揭示哪些信息?黑客如何識別易受攻擊的系統?有哪些安全資源可用? IoT防火墻如何防范這種威脅?

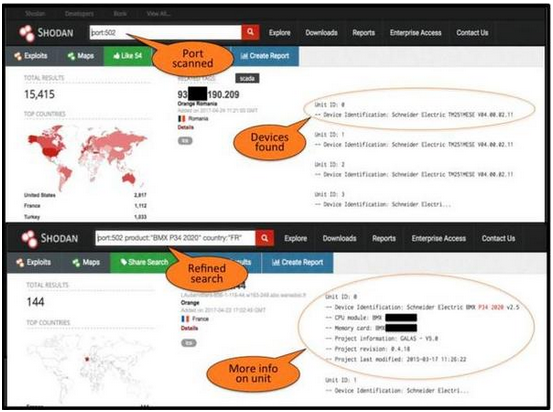

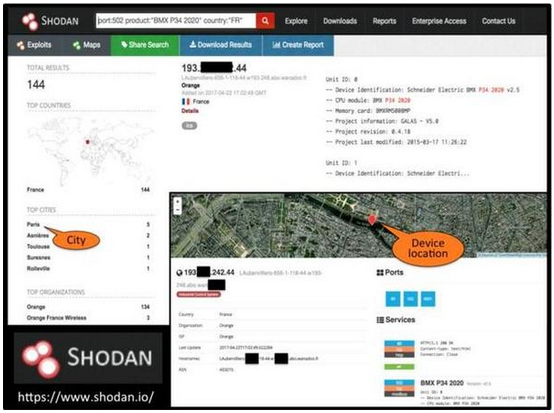

TCP端口502漏洞

許多工業系統使用TCP端口502,它允許兩個主機建立連接并交換數據流。 TCP保證傳送數據,并且數據包將以與發送的相同順序在端口502上傳送。這造成遠程攻擊者通過MODBUS 125功能代碼安裝任意固件更新到TCP端口502的風險。來自Shodan等服務的掃描可識別具有可能易受攻擊的打開TCP端口502的系統。

安全審計公司(如Splone)通過掃描和其他滲透測試技術來識別威脅,提出反措施。掃描返回主機的IP地址,打開端口,國家,供應商,產品和固件信息。

保護Modbus通訊協議

停機時間對于工業控制系統(ICS),暖通空調設備和制冷系統來說是非常昂貴的。這種工業物聯網(IoT)系統特別脆弱,因為它們部署在工廠,但與外部基于云的IoT服務進行通信。使用多個協議和授權的管理權限增加了安全性問題。

Modbus是1979年由Modicon(現為施耐德電氣)發布的串行通信協議,用于與其可編程邏輯控制器(PLC)一起使用。它已經成為一個事實上的標準通信協議,現在是一種常用的連接工業電子設備的手段。 Modbus廣泛應用于開發工業應用。它很容易部署和移動原始位,幾個限制。

Modbus的危險在于當TCP / IP數據包的源IP地址被檢查時,它們看起來是無害的。需要的是深層次的檢查。工業設備很少具有應用層安全性,所以需要額外的安全性。

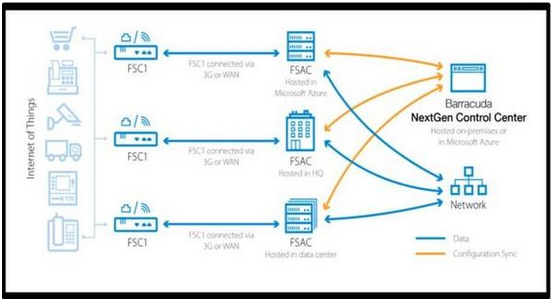

Barracuda NextGen防火墻除了其他公司資源之外,還可保護工業物聯網系統。他們使用小型Secure Connector設備(FSC1)將遠程設備連接到多個上行鏈路。這也支持基于區域的防火墻,Wi-Fi和VPN連接。網絡流量回傳到在中央辦公室或云端運行的集中器(FSAC),以便進行URL過濾,入侵防御(IPS),防病毒保護和應用程序檢測。

該方法可最大限度地減少對現有系統的影響,并將安全掃描卸載到云端或另一內部服務器。當新的威脅出現時,可以通過網絡進行防火墻更新。

工業物聯網安全資源

工業控制系統網絡應急響應小組(ICS-CERT):ICS-CERT致力于通過與執法機構和情報界的合作以及聯邦,州,地方和部落政府之間的協調努力來降低所有關鍵基礎設施部門內部和跨所有風險以及控制系統所有者,運營商和供應商。它與國際和私營部門的計算機應急小組(CERT)合作,共享與控制系統相關的安全事件和緩解措施。

工業互聯網聯盟開發了一個安全框架,其中提供了免費提供的工業物聯網設備的建議。 “為了避免安全隱患,特別是隨著不同部門的系統之間的互操作和剝削的嘗試,在它們之間的差距中,重要和緊迫的是在IIoT安全參與者之間早日達成共識,”該聯盟說。

ScadaHacker提供安全警報和培訓以確保工業物聯網系統。

通常情況下,無法確保建筑物的所有門。屏幕人員進出建筑物的門衛可以幫助您。對于工業物聯網系統,一個叫做梭子魚的門衛可能就是需要的。

文章版權歸西部工控xbgk所有,未經許可不得轉載。

服務咨詢

服務咨詢